WireGuard es una aplicación que puede proporcionar una red privada virtual segura (VPN), es fácil de usar y configurar. Utiliza fuertes protocolos y algoritmos criptográficos para cifrar datos. Diseñado exclusivamente para el Linux kernel, se puede implementar en Windows, Mac OS, FreeBSD, IOS y Android.

En nuestro caso usaremos CentOS 8.3 para WireGuard .

Cómo configurar el WireGuard VPN client:

- Cómo instalar el WireGuard Client en CentOS

- Cómo crear una clave pública y privada

- Como correr WireGuard

Instalación WireGuard Client en CentOS

CliLa instalación ent es similar al servidor. Inicie sesión en su Linux servidor, después de iniciar sesión, agregue los repositorios EPEL y Elrepo para instalar los módulos del kernel y WireGuard herramientas.

sudo dnf install epel-release elrepo-release -yAhora vamos a instalar WireGuard del repositorio de epel:

sudo dnf install kmod-wireguard wireguard-toolsGeneración de claves públicas y privadas

WireGuard funciona cifrando la conexión mediante un par de claves criptográficas. El par de claves se utiliza pasando la clave pública a la otra parte, que luego puede cifrar su mensaje para que solo pueda descifrarse con la clave privada correspondiente. Para asegurar la comunicación bidireccional, cada lado debe tener sus propias claves privadas y públicas, ya que cada par solo proporciona mensajes unidireccionales.

Generar un client par de claves pública y privada ejecutando el siguiente comando:

wg genkey | tee private.key | wg pubkey > public.keyDespués de eso, crea un cliarchivo de configuración ent, en el siguiente directorio:

sudo nano /etc/wireguard/wg0.confEn el tipo de archivo:

[Interface]

PrivateKey = <contents-of-client-privatekey>

Address = 10.0.0.1/24

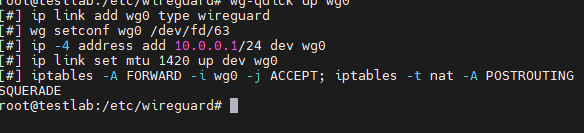

PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

ListenPort = 51820

[Peer]

PublicKey = <contents-of-server-publickey>

AllowedIPs = 10.0.0.2/32Notas: En la línea publickey inserte la clave pública del servidor que generamos en el articulo anterior y en la clave privada inserte el cliclave privada ent.

WireGuard Inicio

Para iniciar la conexión, escriba el siguiente comando:

sudo wg-quick up wg0

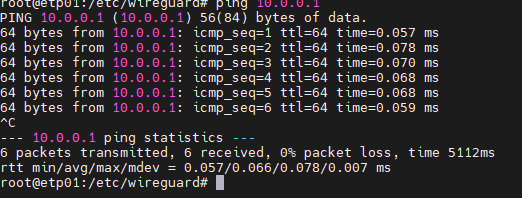

Ahora la clipuede comunicarse con el servidor, puede hacer ping al servidor desde el client con el comando

ping 10.0.0.1

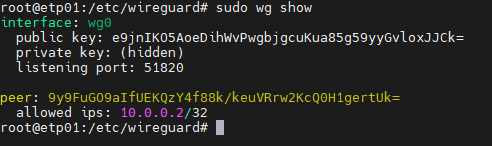

Para averiguar el estado de la conexión, ejecute el siguiente comando:

sudo wg showObtendrá todos los detalles de conexión como se muestra a continuación

¡Felicidades! Su cliLa computadora ent ahora tiene acceso a la VPN red.