Vorherige Folge

Im vorherige Episode Im Rahmen der Serienanweisung betrachten wir die ersten Schritte zur Schaffung eines sicherheitsbasierten Systems, das Widerstand leisten kann DDoS-Angriffe und bereiten Sie unser System auf diesen Zustand vor. Kurz gesagt, wir installieren auf unserem Proxyserver eine Sniffing- und Überwachungssoftware, die für uns Daten sammelt, und legen sie in einem speziellen Ordner in der Formatdatei „.pcap“ ab. Jetzt nutzen wir diesen Datenverkehr für Analyse- und Filterungszwecke, die Forensikern und Pentestern bei ihrer Arbeit helfen können. Lass uns anfangen!

Software

Im WiresharkWir verfügen über Filteroptionen, die für die Erstellung eines normalen Verkehrsprofils sehr nützlich sein können. Port, Protokoll, IP-Adresse und Ausdrucksfilter isolieren den Datenverkehr und können eine Liste der benötigten Informationen erstellen. Wir können diese Daten in Excel oder eine andere komfortable Software für die Arbeit mit dem Verkehr importieren.

Analyse

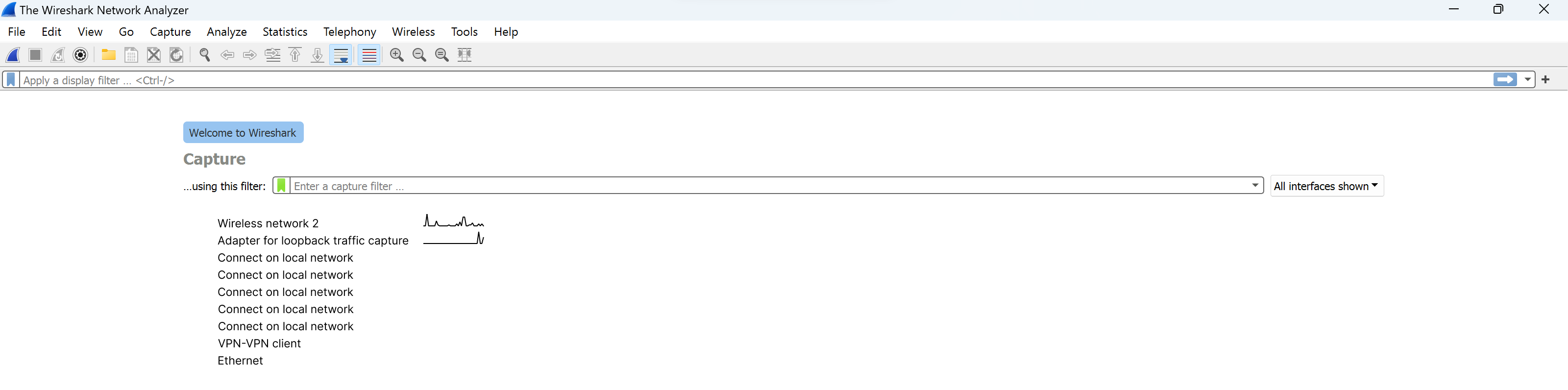

Betrachten Sie das Hauptfenster des Überwachungsprogrammsram:

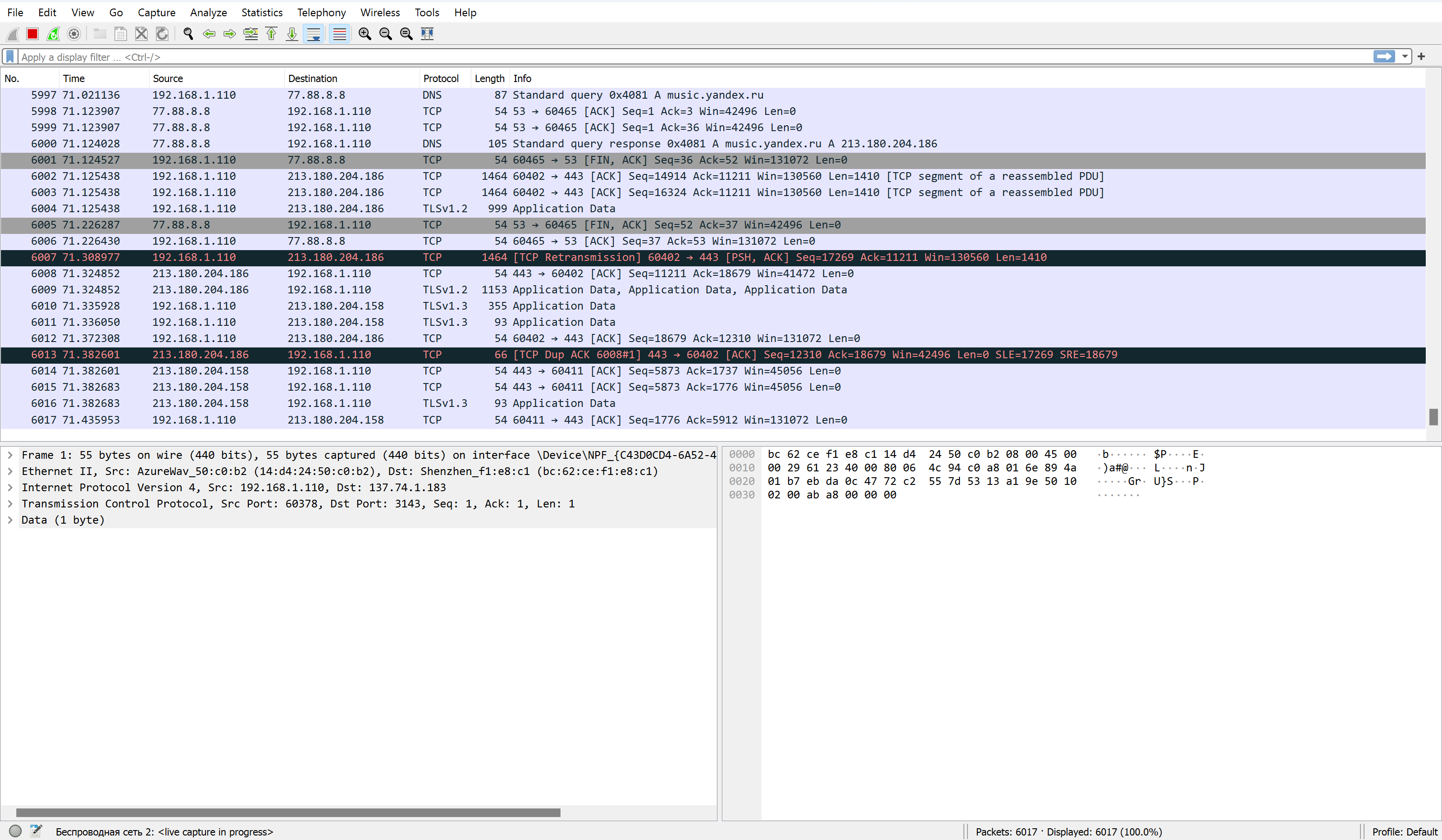

Wenn Sie die vorherige Folge verpassen, müssen Sie in unserem Prog eine bestimmte Menge an Traffic sammelnram das ist auch möglich. CliKlicken Sie auf einen Knopf, der einem Haifischkamm ähnelt:

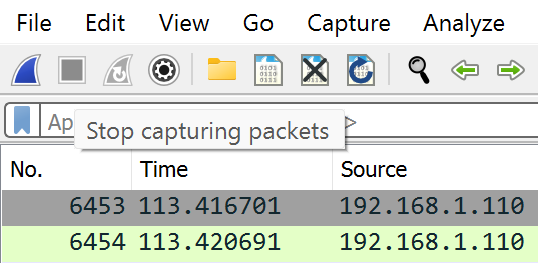

Nachdem Sie Daten gesammelt haben, müssen Sie die Überwachung beenden und click auf a halt Schaltfläche wie auf dem Foto unten:

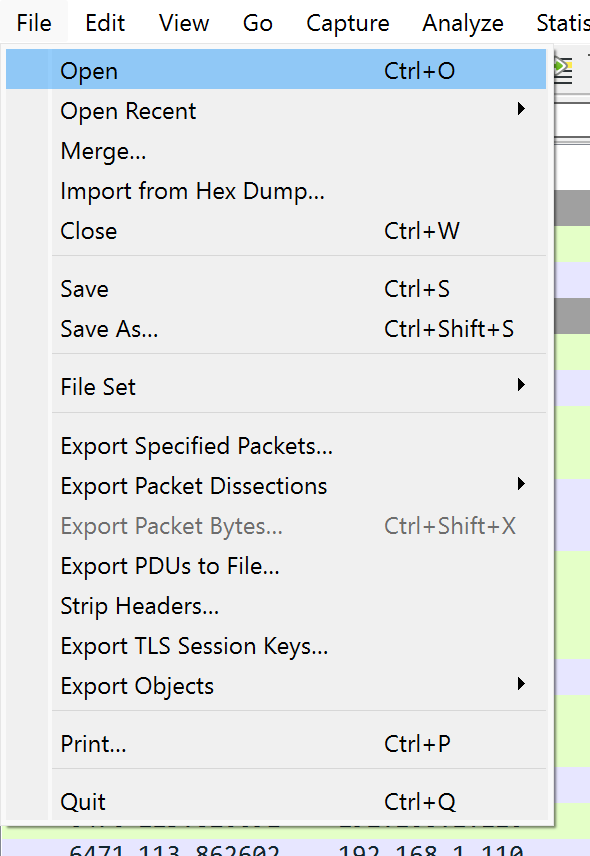

Oder wenn Sie eine PCAP-Datei haben, öffnen Sie sie über das Menü dieses Programmsram in der Zeile oben:

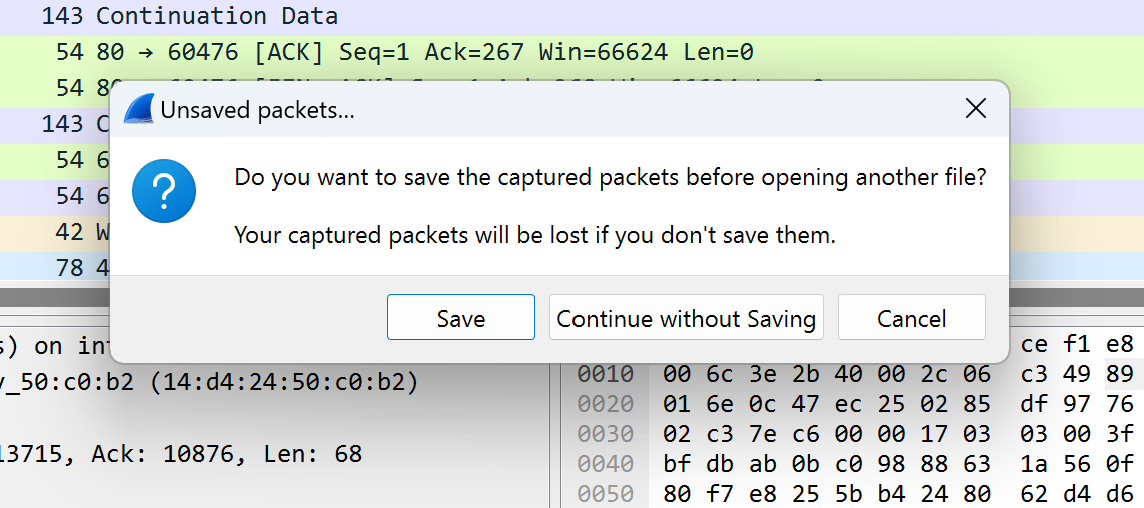

Es öffnet sich ein Fenster zum Speichern – Sie haben die Wahl, ob Sie speichern möchten oder nicht:

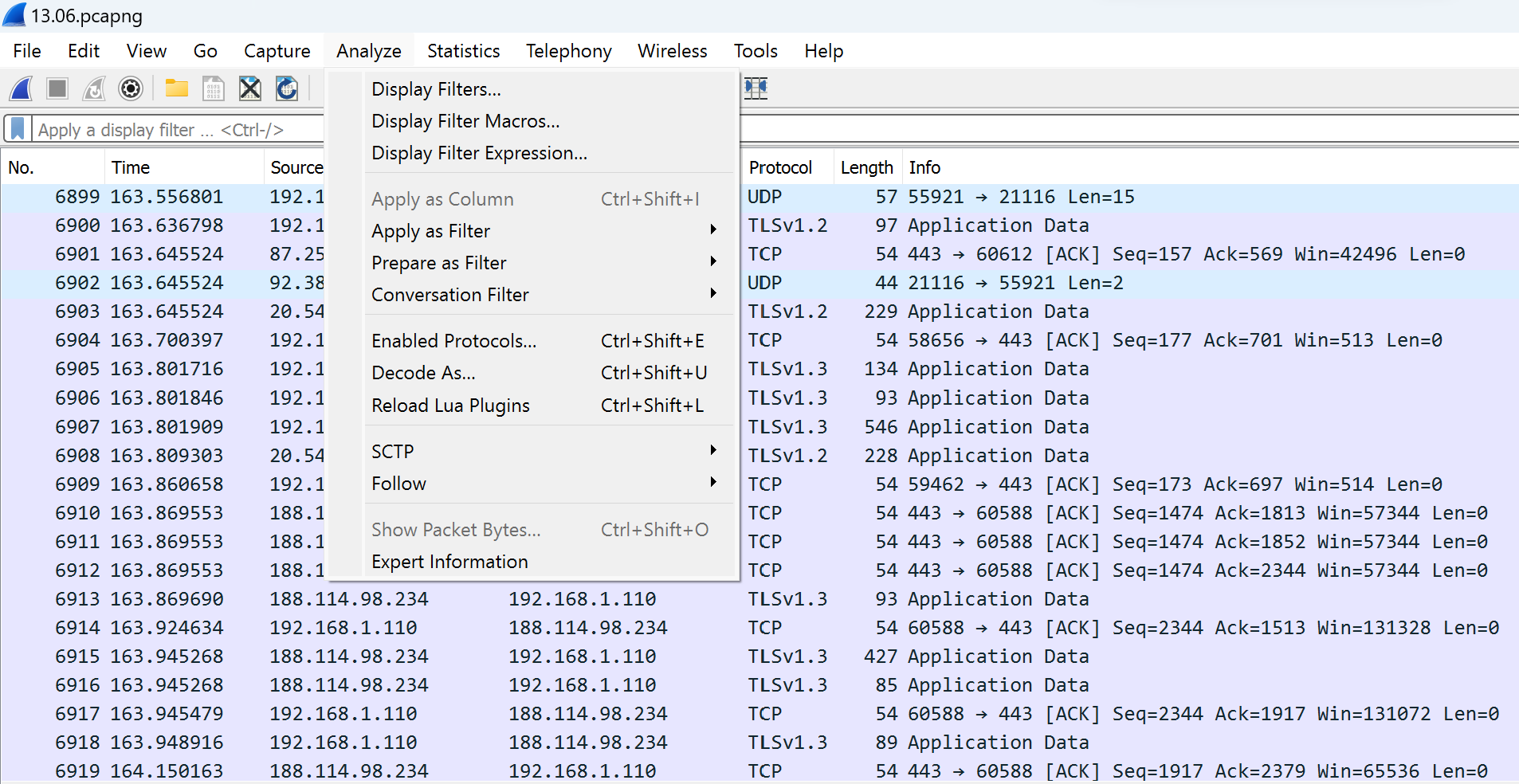

Alle Instrumente zum Analysieren und Sammeln von Statistiken über Ihren Datenverkehr in einem Netzwerk finden Sie ebenfalls in der Zeile oben mit den Namen „Analysieren" und "Statistiken“. Diese stellen die Vielzahl unterschiedlicher Methoden und Werkzeuge dar, um den Informationssinn hervorzuheben:

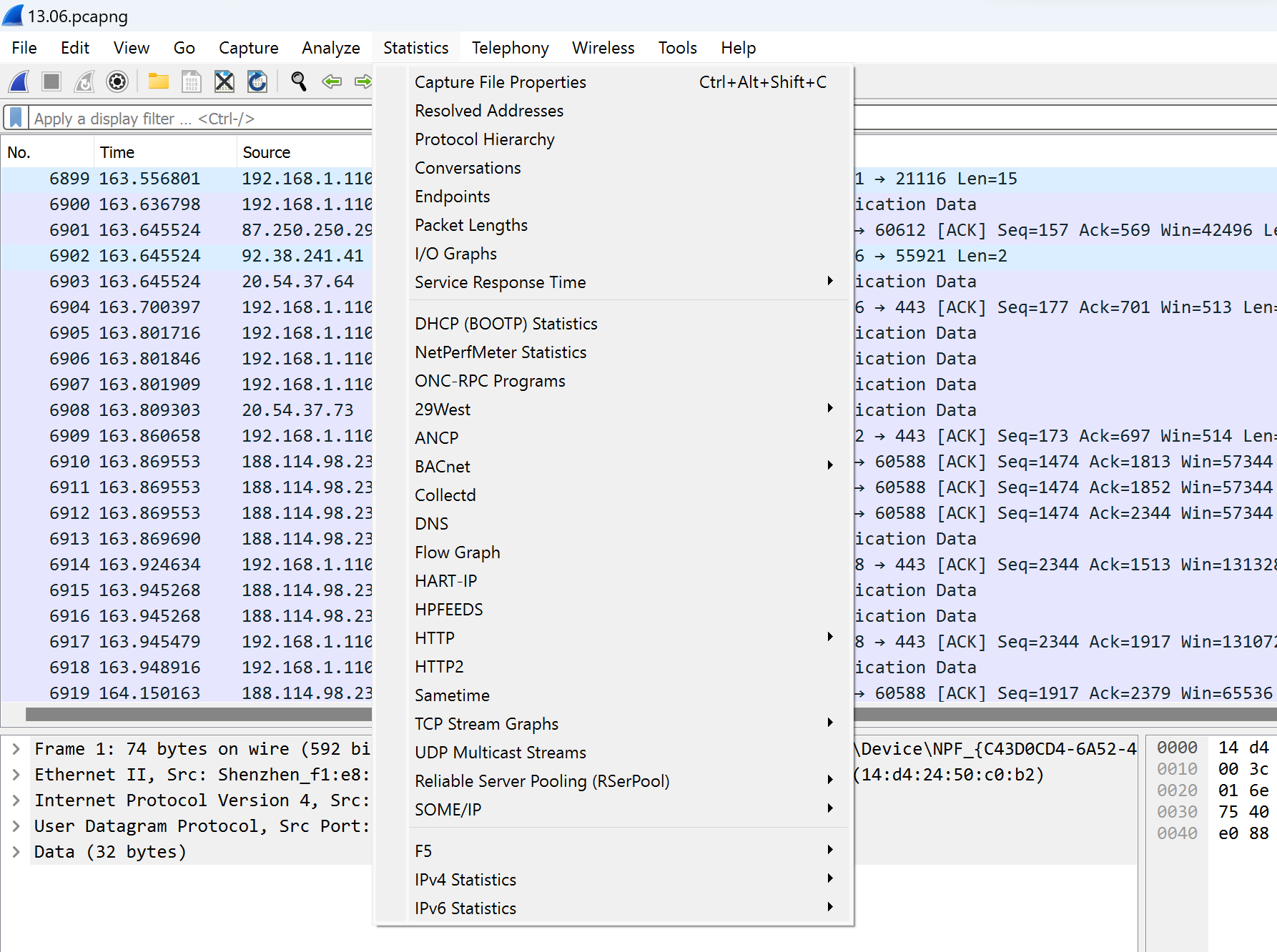

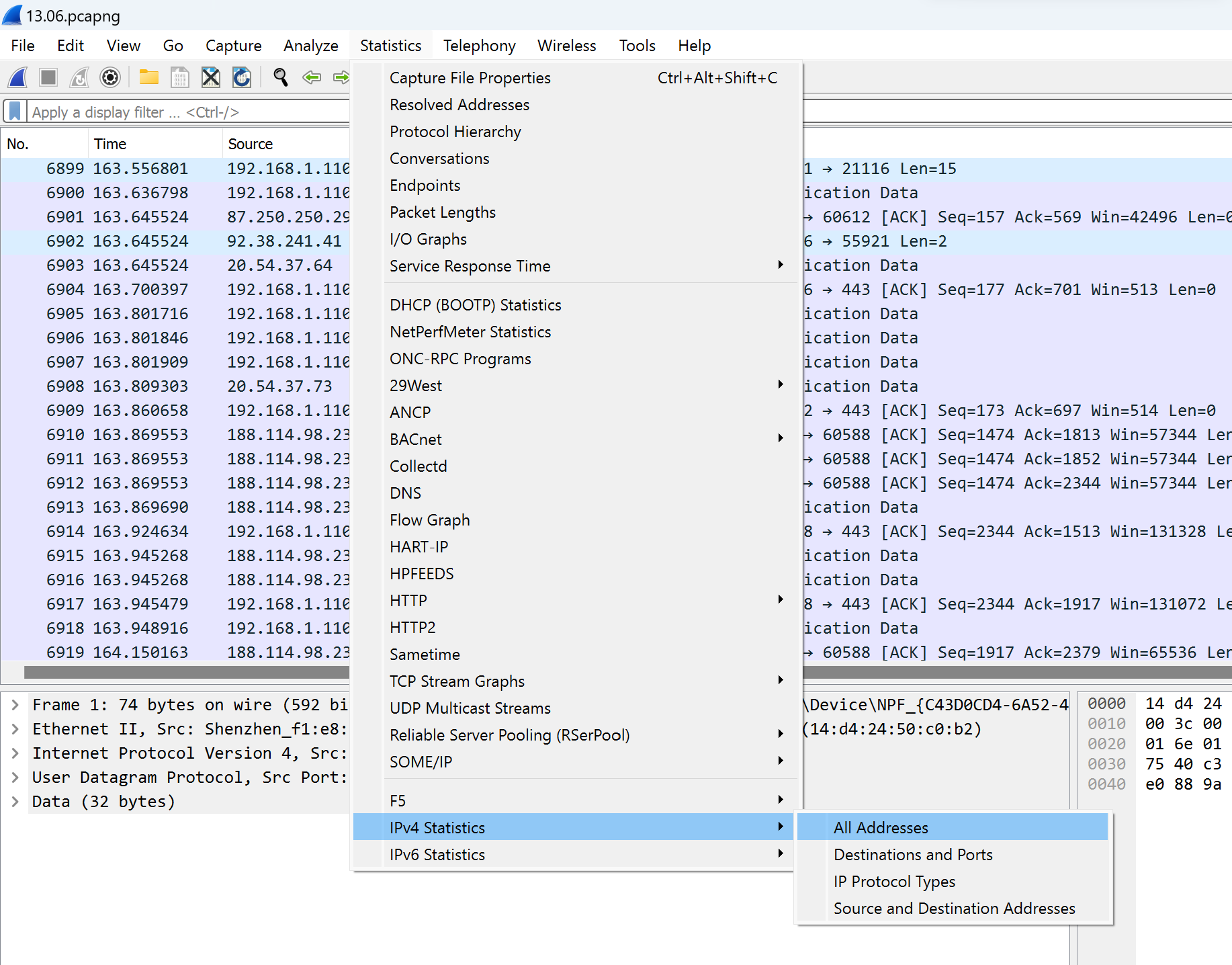

Zunächst erfassen wir eine Liste der Quelle und des Ziels der IP-AdressenatIonenverkehr, der als le markiert wirdgitimisiert. Wählen Sie die Registerkarte Statistiken und suchen Sie nach IPv4 Punkt und click in der ersten Zeile:

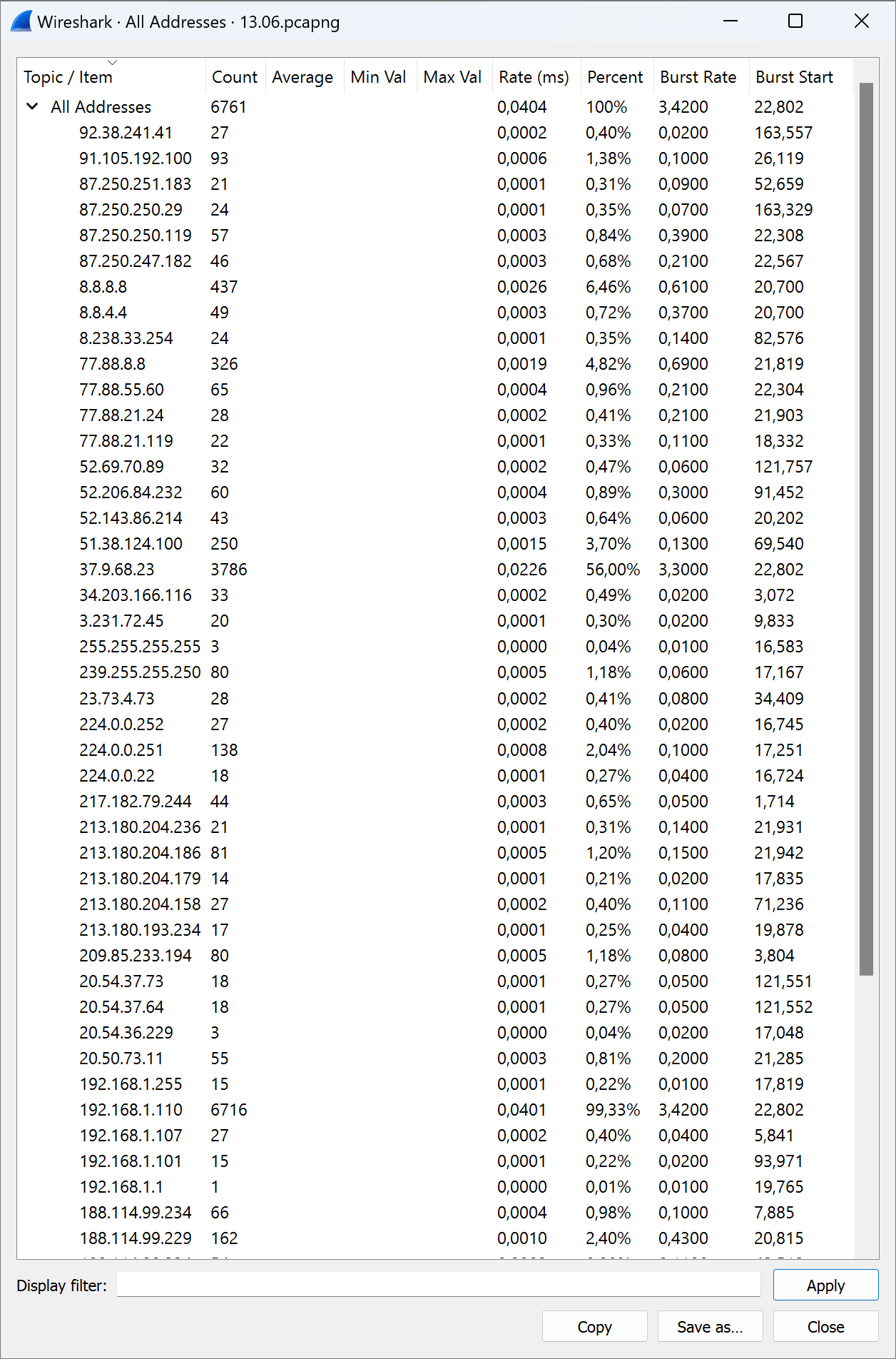

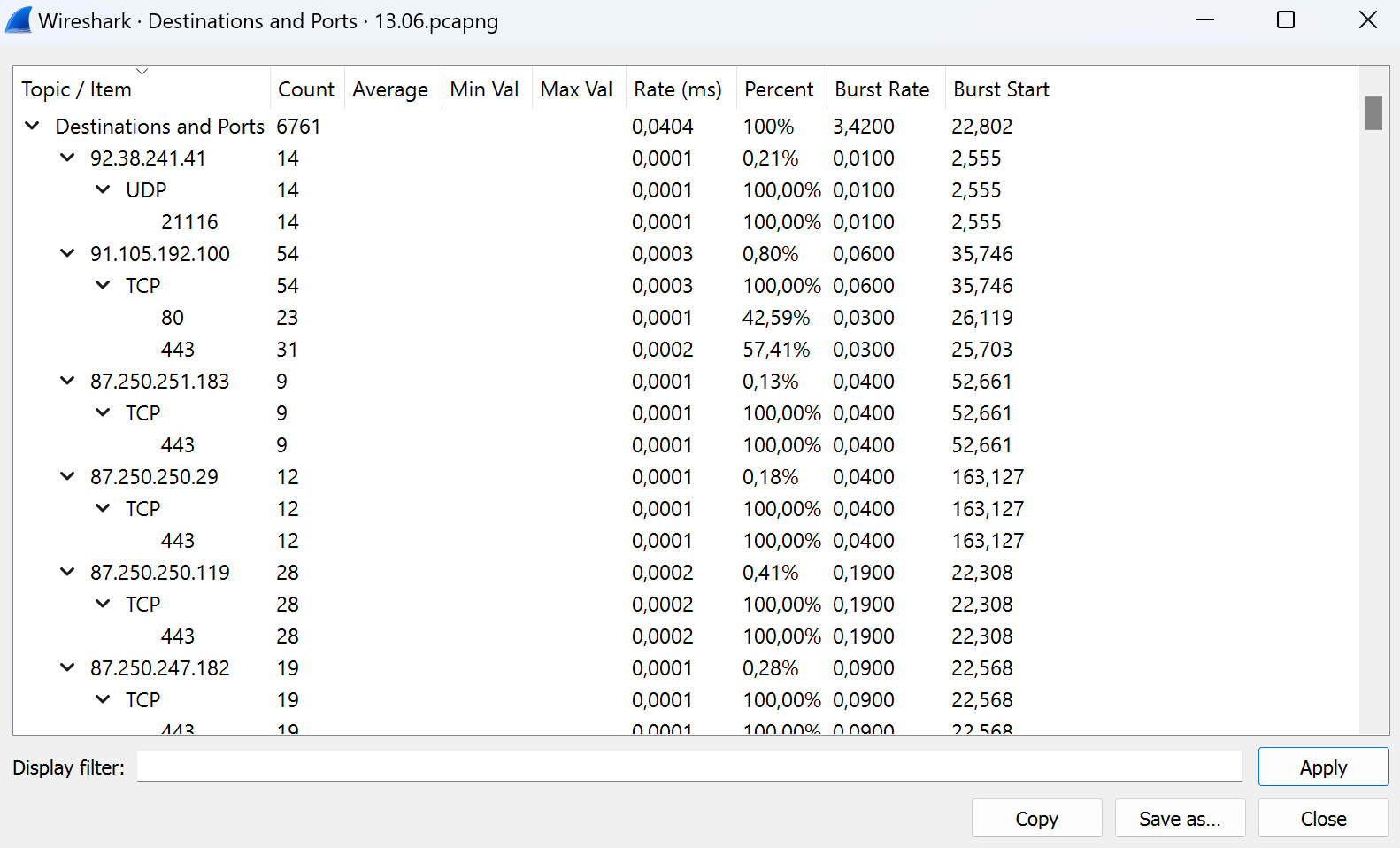

Alle Adressen werden in der Liste mit verschiedenen Pa angezeigtramParameter: Frequenzadresse im allgemeinen Satz, Rate und Prozentsatz des Gesamtverkehrs. Von cliWenn wir im Menü auf der Registerkarte unten klicken, können wir Desti sehennatIonen und Ports:

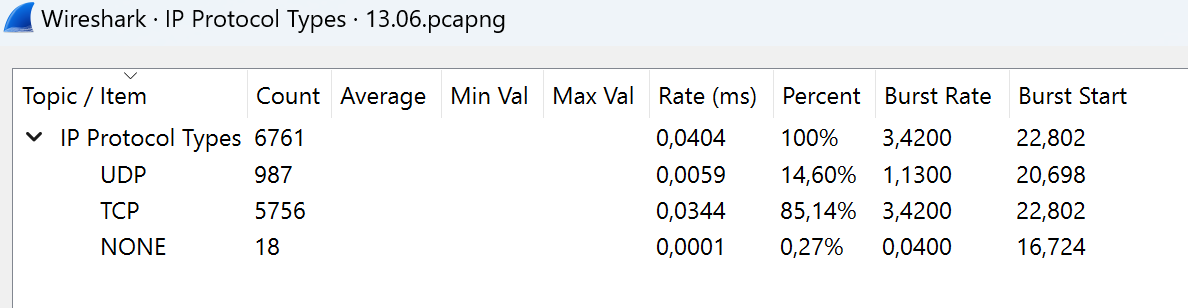

Speichern Sie diese Informationen bis cliKlicken Sie auf die Schaltfläche Speichern unter. Darüber hinaus berücksichtigen wir alle extrahierten Informationen und erstellen eine Liste wichtiger Daten. IP-Protokolle können wir unten sehen:

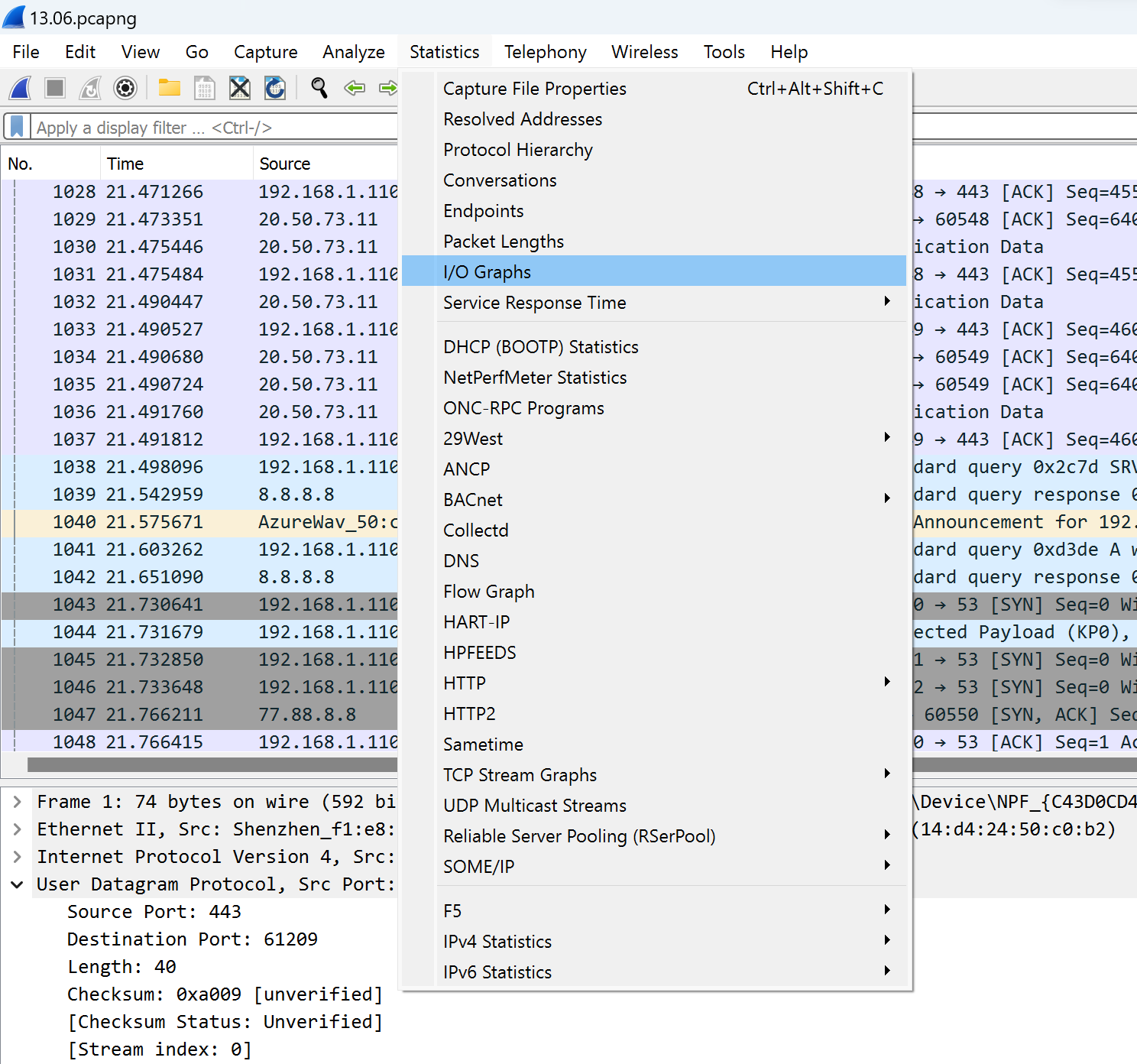

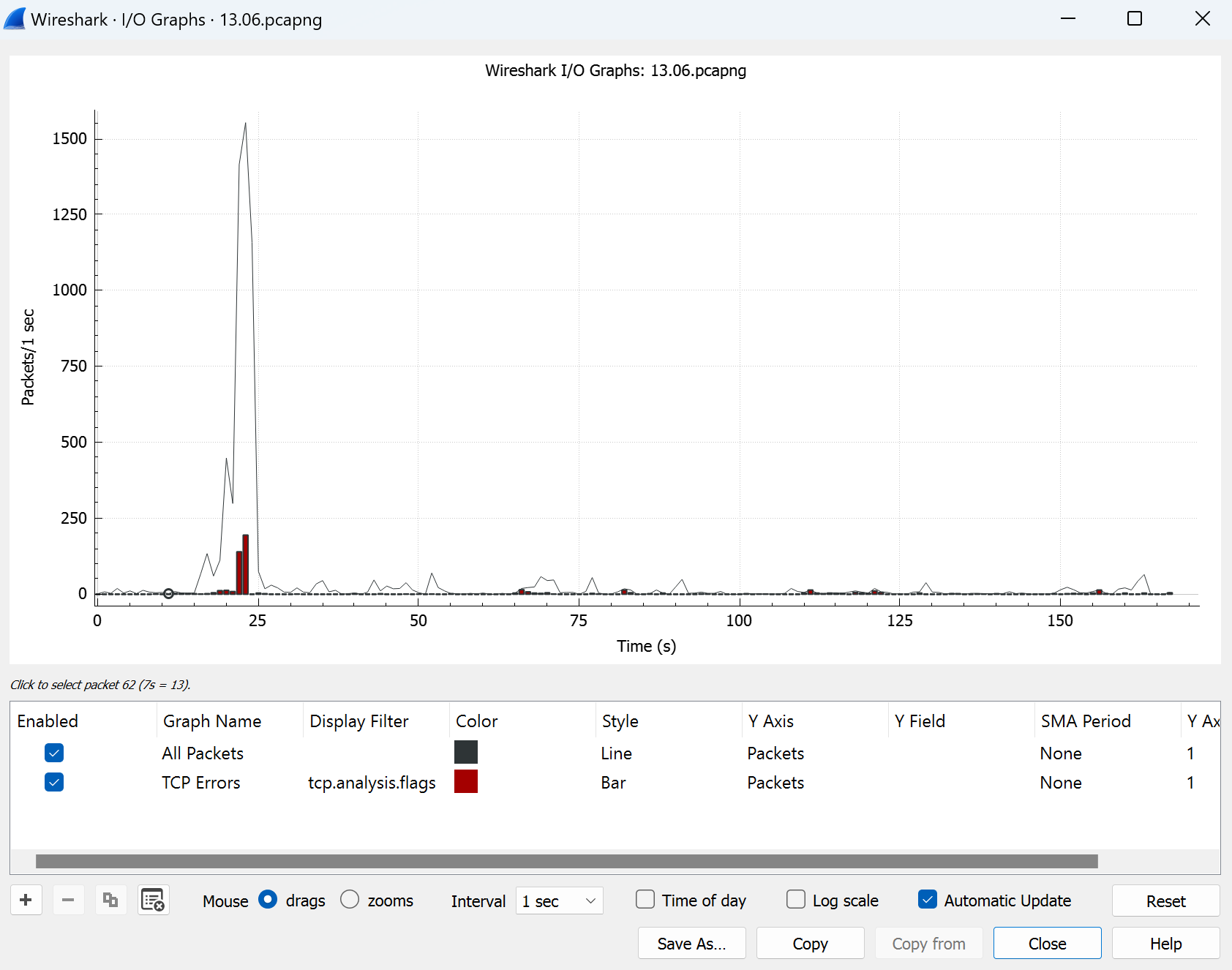

In diesem schnüffelnden Programkönnen wir ein Diagramm zur einfachen Visualisierung von Frequenzpaketen nutzen. CliKlicken Sie auf der Registerkarte oben auf „Statistik“, wählen Sie dann „E/A-Diagramme“ und sehen Sie sich das Ergebnis an:

Zusammenfassung

Nachdem wir alle Punkte und Di gemessen habengitNach dem Drucken können wir die Extraktionsdaten zusammenfassen und eine Schlussfolgerung über das Profil unseres Datenverkehrs ziehen. Sie können jedoch feststellen, dass das Profil in der nächsten Folge der von uns betrachteten Anleitungsreihe „So verwenden Sie das Verkehrsprofil zum Schutz“ nicht visualisiert wurde gegen DDoS?“ und „Wie visualisiert man den Pfad des Verkehrsprofils?“ um ein gründlicheres und tiefgründigeres Porträt der Le zu machengitimisierten Benutzer. All das und mehr können wir in der sehen Nächste Folge. Stellen Sie den Kanal nicht ein!