WireGuard ist eine Anwendung, mit der Sie ein sicheres virtuelles privates Netzwerk einrichten können (VPN), bekannt für seine Einfachheit und Benutzerfreundlichkeit. Es verwendet bewährte kryptografische Protokolle und Algorithmen zum Schutz der Daten. Ursprünglich entworfen für Linux Kernel, auf dem es bereitgestellt werden kann Windows, macOS, BSD, iOS und Android.

Dieser WireGuard vpn Setup verwendet Ubuntu 20.04

Montage von WireGuard Server ein Ubuntu Linux

Melden Sie sich an über SSH zu den Linux Überprüfen Sie nach der Anmeldung am Server, ob die Maschine aktualisiert ist, indem Sie den folgenden Befehl ausführen:

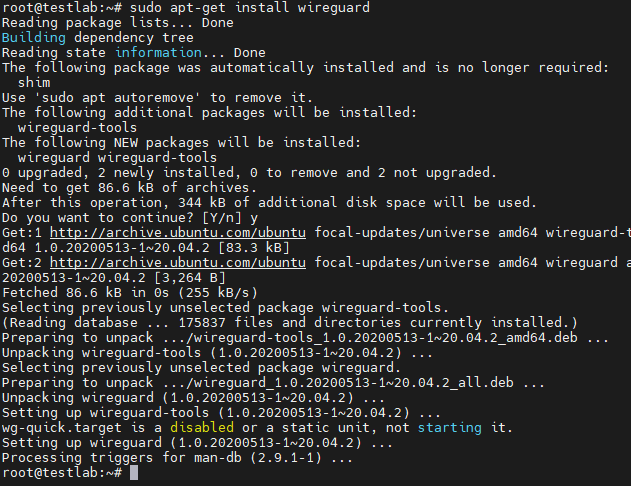

sudo apt-get update && sudo apt-get upgradeJetzt installieren WireGuard durch Ausführen des folgenden Befehls:

sudo apt-get install wireguard

IP-Weiterleitung einrichten

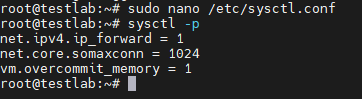

Aussichten für VPN Damit es funktioniert, müssen wir die Paketweiterleitung aktivieren. Erst dann können wir eine Verbindung herstellen Wireguard Server, dazu müssen wir die Datei /etc/sysctl.conf bearbeiten:

sudo nano /etc/sysctl.confEntfernen Sie das „#“ für den folgenden Befehl:

net.ipv4.ip_forward=1Führen Sie anschließend den folgenden Befehl aus, um die Änderungen zu übernehmen:

sysctl -pDie folgende Meldung wird angezeigt:

Generierung privater und öffentlicher Schlüssel

WireGuard funktioniert durch die Verschlüsselung der Verbindung mit einem kryptografischen Schlüsselpaar. Das Schlüsselpaar wird verwendet, indem der öffentliche Schlüssel an die andere Partei weitergegeben wird, die dann ihre Nachricht verschlüsseln kann, sodass sie nur mit dem entsprechenden privaten Schlüssel entschlüsselt werden kann. Um die bidirektionale Kommunikation zu sichern, muss jede Seite über einen eigenen privaten und öffentlichen Schlüssel verfügen, da jedes Paar nur eine einseitige Kommunikation ermöglicht.

Bevor Sie das Schlüsselpaar generieren, gehen Sie zu

dwg sudo cd /etc/wireguardLegen Sie die Berechtigung für dieses Verzeichnis fest:

umask 077Um ein Schlüsselpaar zu generieren, geben Sie den folgenden Befehl ein:

wg genkey | tee private.key | wg pubkey > public.keyEinrichten der Serverkonfiguration

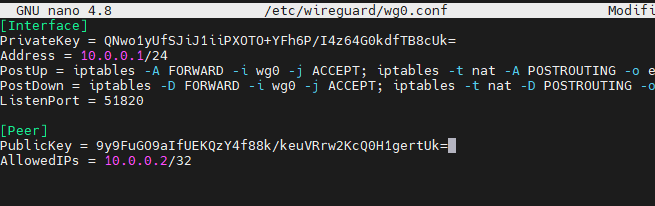

So starten Sie die Konfiguration des WireGuard Server, gehen Sie zu /etc/wireguard Ordner und erstellen Sie die Datei wg0.conf

sudo nano /etc/wireguard/wg0.confFügen Sie der Konfigurationsdatei die folgenden Anweisungen hinzu:

[Interface]

PrivateKey = <contents-of-server-privatekey>

Address = 10.0.0.1/24

PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

ListenPort = 51820

[Peer]

PublicKey = <contents-of-client-publickey>

AllowedIPs = 10.0.0.2/32

Kopieren Sie den zuvor generierten privaten Schlüssel und fügen Sie ihn in den PrivateKey ein.

Ebenso müssen wir ein Schlüsselpaar für generieren client, kopieren Sie die cliGeben Sie den öffentlichen Schlüssel des Benutzers ein und fügen Sie ihn in PublicKey ein.

Um den Schlüsselwert zu kopieren, führen Sie den folgenden Befehl aus:

sudo cat /etc/wireguard/public.keysudo cat /etc/wireguard/private.keyEinführung WireGuard und „Lass es beim Booten beginnen“.

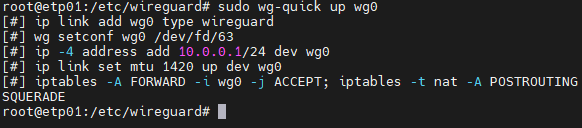

Jetzt sind wir bereit, den Server zu starten WireGuard wir gebrauchen wg-schnell und geben Sie den Namen der neuen Schnittstelle an:

wg-quick up wg0Wenn die Konfiguration perfekt ist, wird der folgende Bildschirm angezeigt:

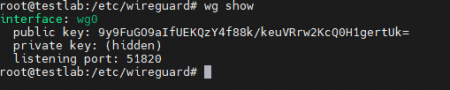

Um den Status zu überprüfen WireGuard Server geben Sie ein:

wg show

Herzlichen Glückwunsch, wir haben das erfolgreich gestartet WireGuard Server!