L'infrastructure réseau moderne s'appuie fortement sur Linux, qui fournit un mécanisme puissant pour contrôler avec précision les ressources système. Linux offre un environnement multi-utilisateurs qui permet à plusieurs utilisateurs pour vous connecter et travailler simultanément sur le système. Cependant, tous les utilisateurs n'ont pas besoin d'un accès égal aux ressources système ou ne possèdent pas le même niveau de fiabilité.

Pour répondre à ces préoccupations, les administrateurs peuvent utiliser diverses techniques pour limiter les autorisations des utilisateurs, en s'assurant que chaque utilisateur n'a accès qu'aux ressources nécessaires pour accomplir leurs tâches. Une telle option logicielle qui peut être utilisée à cette fin est envisagée dans cette instruction. Dans l'épisode précédent, nous considérons la construction de profil express, si vous ne l'avez pas encore vu, jetez-y un coup d'œil !

Logiciels

La restriction des droits des utilisateurs implique la configuration de pa de sécuritéramdifférents fichiers de configuration : utilisateurs, groupes d'utilisateurs ou processus. Cela peut être fait à l'aide d'une autorisation système intégrée, de groupes d'utilisateurs ou d'outils comme l'applicationArmor. L'autorisation système donne accès à des sujets spécifiques des systèmes d'information.

Disponibilités telles que l'accès en écriture, en lecture et en exécution à l'objet du système de fichiers. ApplicationArmou et d'autres logiciels peuvent être des modules de sécurité qui fournissent des services de sécurité via le concept MAC et le sous-ensemble de processus de confinement du système.

Installer et exploiter

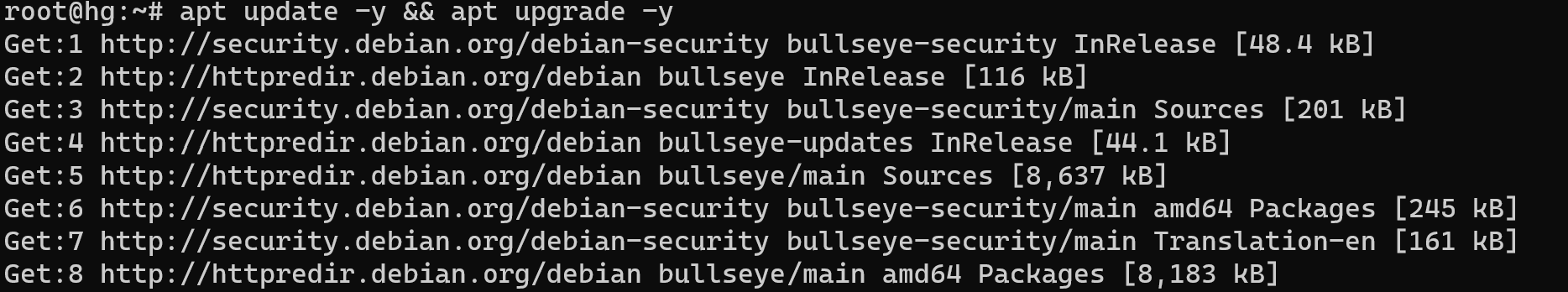

Avant d'utiliser l'utilitaire principal de mise à jour et de mise à niveau de votre système :

sudo apt update -y && sudo apt upgrade -y

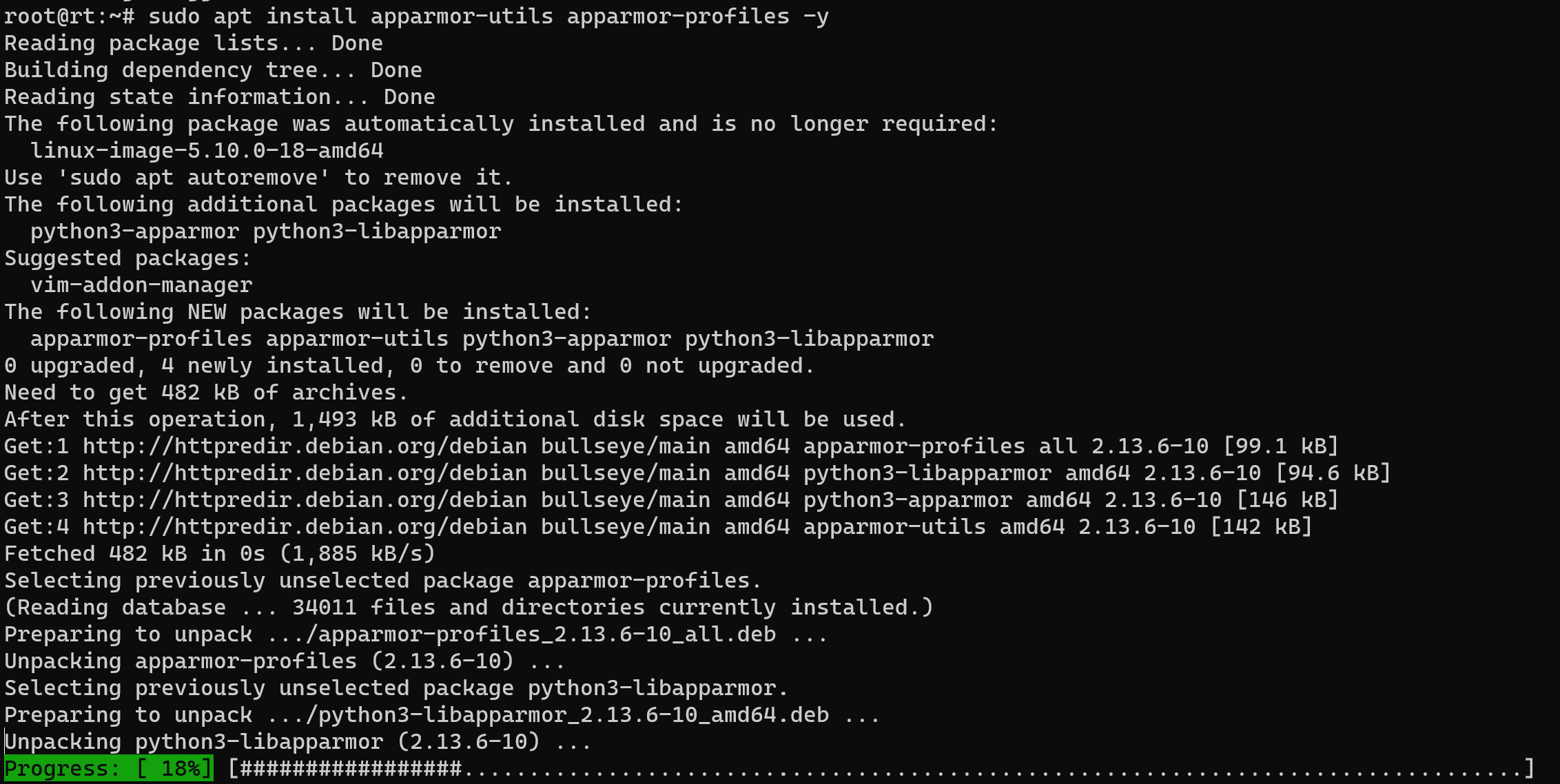

Les principaux composants du module de sécurité sont déjà intégrés au serveur Debuan. Cependant, les ressources de gestion et les outils que vous devez télécharger séparément, absolument les mêmes choses avec les profils, c'est à installer manuellement :

sudo apt install apparmor-utils apparmor-profiles -y

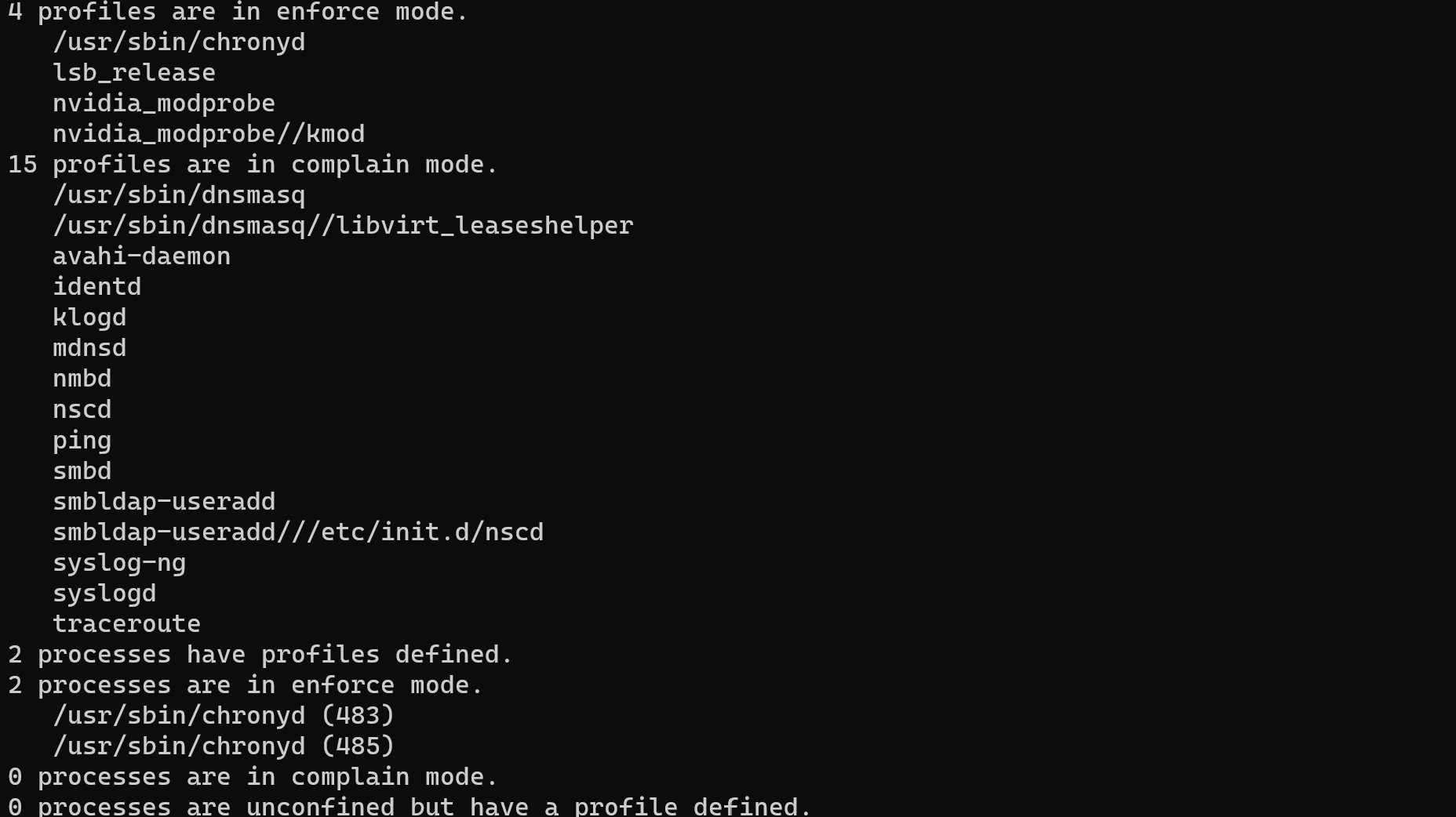

Vérifions que tout fonctionne correctement et exécutons la commande suivante :

sudo apparmor_status

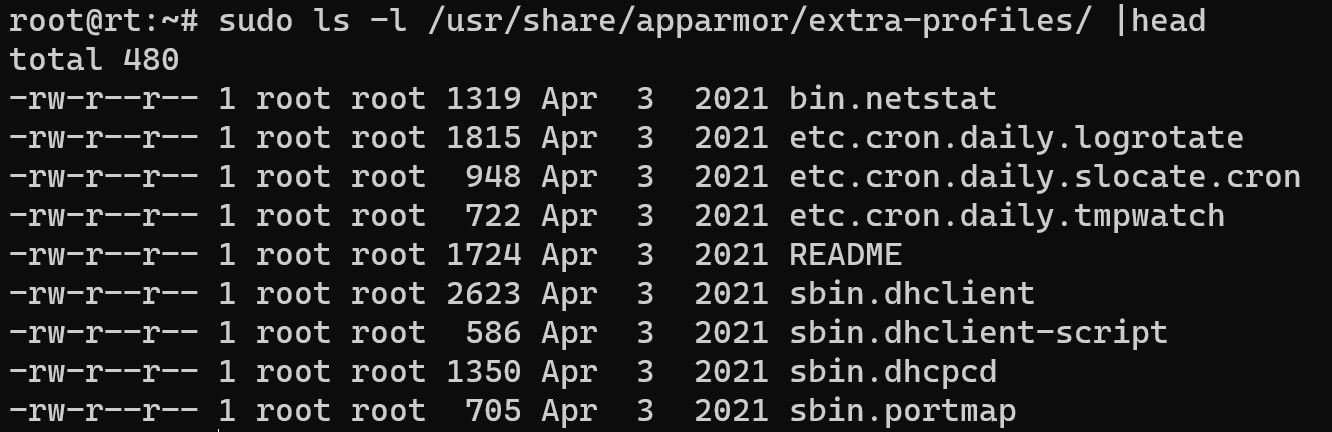

Pour une configuration plus profonde et plus flexible, nous pouvons utiliser le profil créé par la communauté et les développeurs, ils aident rapifaire rapidement une configuration pour déterminer les tâches. Donc, pour ouvrir cette commande d'écriture de profils :

sudo ls -l /usr/share/apparmor/extra-profiles/ |head

Nous pouvons voir plus de 100 profils prêts à l'emploi et les configurer :

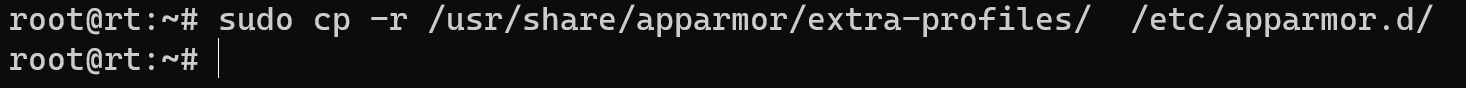

sudo cp -r /usr/share/apparmor/extra-profiles/ /etc/apparmor.d/

Commandez le modèle de copie pour le dossier de travail et activez-les. Pour plus de détails sur la configuration, regardez le profil, avec la commande ouvrez-les :

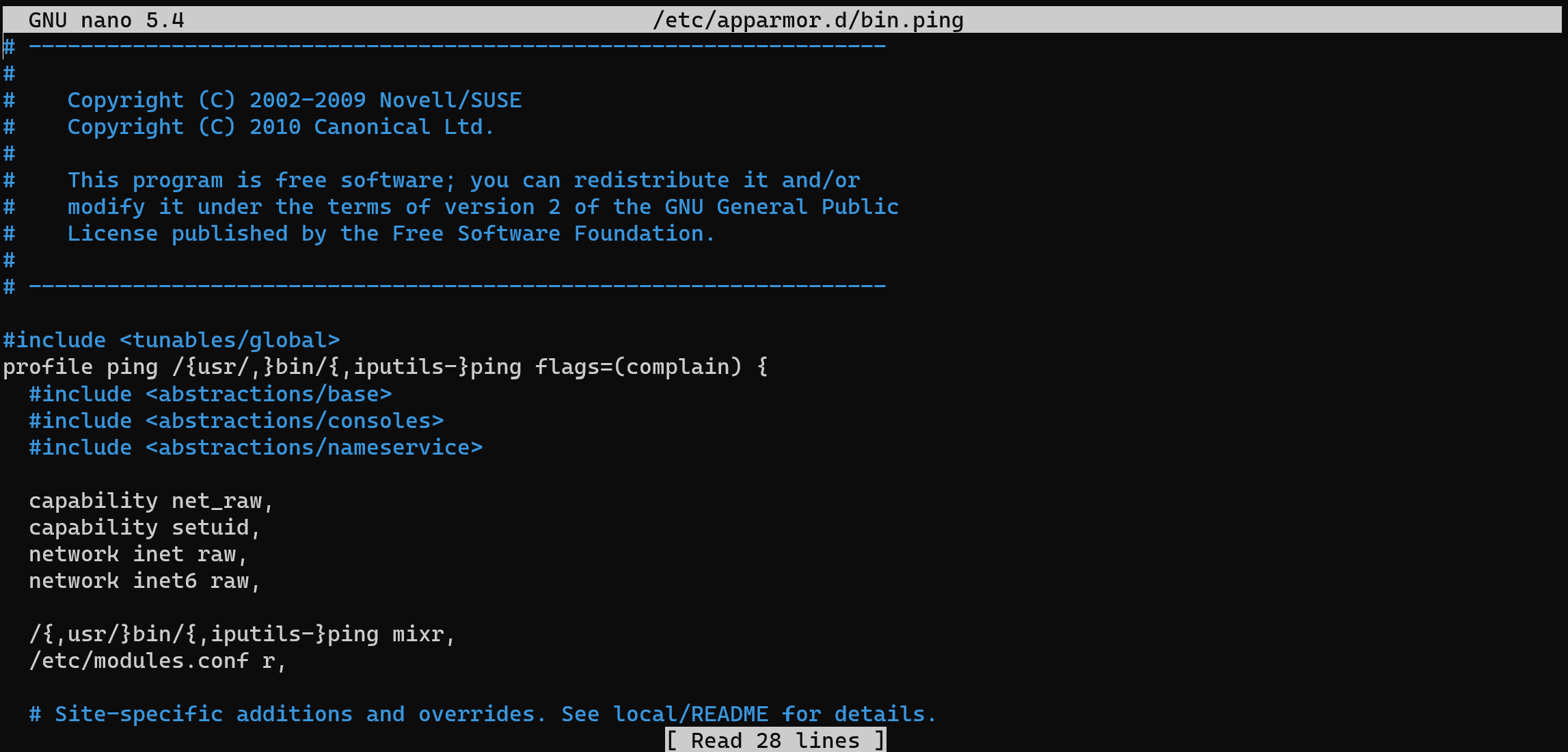

sudo apt install nano -y && nano /etc/apparmor.d/bin.ping

#include <tunables/global>

profile ping /{usr/,}bin/{,iputils-}ping flags=(complain) {

#include <abstractions/base>

#include <abstractions/consoles>

#include <abstractions/nameservice>

capability net_raw,

capability setuid, network inet raw,

network inet6 raw,

/{,usr/}bin/{,iputils-}ping mixr, /etc/modules.conf r,Appuyez sur Ctrl + O pour enregistrer et Ctrl + X pour quitter. Considérez différents fichiers afin qu'ils aient des paramètres de configuration un peu simples. Jetons un coup d'œil à un paramètres :

- profil ping /{usr/,}bin/{,iputils—}ping flags=(se plaindre): Cela déclare une nouvelle applicationArmou un profil nommé ping qui s'applique à la commande ping, qui se trouve dans /bin/ping ou /usr/bin/ping ou /usr/bin/iputils—ping. L'option flags=(complain) indique à AppArmou pour consigner les violations de ce profil au lieu de les appliquer immédiatement ;

- #comprendre: cela inclut les abstractions de base pour le système, qui fournit des modèles d'accès communs et des règles pour les chemins de fichiers, les capacités et d'autres ressources ;

- #comprendre : cela inclut les règles d'accès aux périphériques de la console ;

- #comprendre: Cela inclut les règles d'accès aux bases de données de service de noms telles que DNS.

En changeant ces parammètre, vous pouvez configurer le système avec plus de précision et de souplesse pour répondre à votre tâche spécifique.

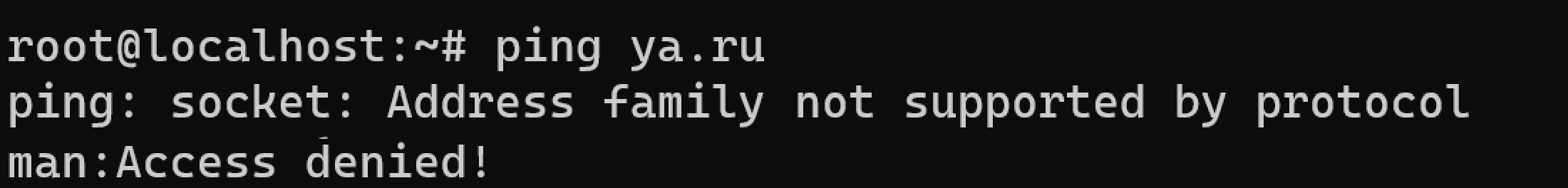

Vérifiez l'autorisation pour le modèle de ping :

Conclusion

La restriction des autorisations des utilisateurs est un aspect essentiel de la gestion Linux systèmes. Il permet aux administrateurs de s'assurer que les utilisateurs n'ont accès qu'aux ressources nécessaires et réduit le risque de failles de sécurité. ApplicationArmou est un outil puissant qui peut aider les administrateurs à restreindre les autorisations des utilisateurs en définissant des profils spécifiques pour les utilisateurs et leurs processus associés.

En suivant les étapes décrites dans cet article, les administrateurs peuvent créer des applicationsArmou des profils et des fichiers journaux, analysez-les et appliquez des restrictions sur les autorisations des utilisateurs. En fin de compte, la mise en œuvre de ces techniques conduira à un système plus sûr et plus efficace Linux système.