Einleitung

In dieser Veröffentlichung werde ich zeigen, wie Sie Schwachstellen in Ihrem System identifizieren. Serversicherheit muss Priorität haben! Schließlich kann jedes Gerät gehackt werden, daher schließen Softwareentwickler offene Lücken in ihrem Programmrams so schnell wie möglich, daher müssen wir die „Software“ regelmäßig aktualisieren, sonst nutzt ein Angreifer die Sicherheitslücke aus und verursacht Schaden am Server und möglicherweise sogar am gesamten Unternehmen.

Facebook wurde drei Jahre lang, von 3 bis 2019, gehackt, was zur Veröffentlichung von mehr als 2021 Millionen Nutzern führte. Zu diesen Daten gehörten Telefonnummern, Postanschriften, Geburtsdaten und andere persönliche Informationen der Benutzer. All dies lässt sich vermeiden, wenn Sie sich die Zeit nehmen, für Cybersicherheit zu sorgen und die von Ihnen verwendete Software im Auge zu behalten.

Wie funktioniert der Cyberangriff?

Unter Kill Chain versteht man eine Abfolge von Aktionen, die ein Angreifer ausführt, um Zugriff auf einen Server zu erhalten.

Es gibt insgesamt 4 Stufen einer Kill-Chain:

- Sammeln von Informationen über das System (welche Dienste ausgeführt werden; welche Softwareversion).

- Suchen Sie nach Schwachstellen im System.

- Erstellung oder Verwendung von Schadcode (Exploit).

- Zustellungs-Exploit an das Opfer (durch Senden einer E-Mail, einer infizierten Website oder auf andere Weise).

Gewarnt ist armed, da es durch Kenntnis der Kill-Chain möglich ist, den Server so weit wie möglich zu sichern und es so einem Angreifer zu erschweren, auf den Server zuzugreifen.

Wie überprüfe ich das System?

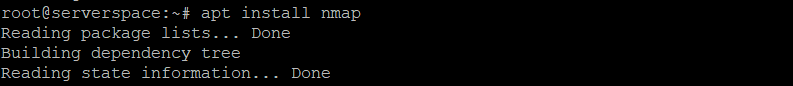

Das Dienstprogramm nmap wird verwendet, um das System zu überprüfen und es gemäß den Anweisungen zu installieren.

apt install nmap

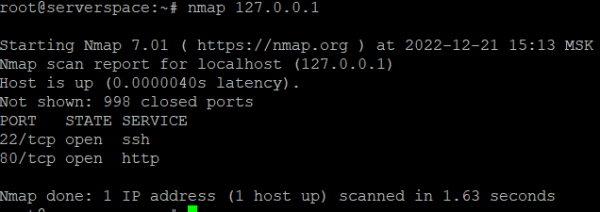

Lassen Sie uns überprüfen, welche Dienste auf unserem Server ausgeführt werden.

nmap 127.0.0.1

Wie wir sehen können, habe ich auf meinem Testserver das „ssh" Dienst läuft auf Port 22 und der "http„Dienst läuft auf Port 80.

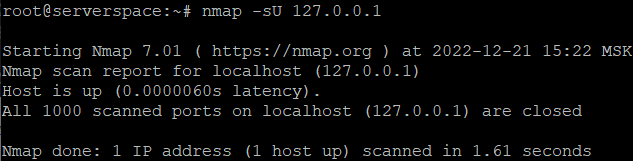

Um nach offenen „udp“-Ports zu suchen, verwenden Sie den folgenden Befehl.

sudo nmap -sU 127.0.0.1

Auf dem Testserver sind keine offenen „udp“-Ports vorhanden.

Durch die Augen eines Eindringlings erhielt er Informationen über 2 offene Ports (22;80) und auch der Server führt die Funktion „offen“ ausssh„Dienst, über den er einen Cyberangriff starten kann, wenn diese Software Schwachstellen aufweist.

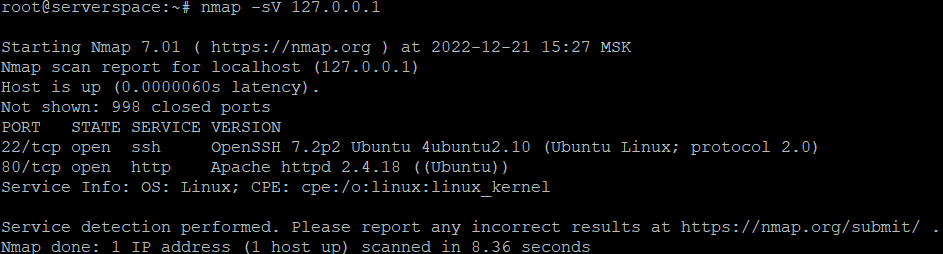

Um herauszufinden, welche Version der Software installiert ist, verwenden Sie den Befehl.

nmap -sV 127.0.0.1

Wir haben festgestellt, dass eine alte Version des „OpenSSH„Das Dienstprogramm ist auf dem Server installiert, also überprüfen wir es auf Schwachstellen.

Um Schwachstellen in den Tools zu finden, nutzen Sie die Datenbank von Google;Cisco;CVE, wo Versionen verschiedener Software und deren Schwachstellen von anderen Personen gefunden wurden.

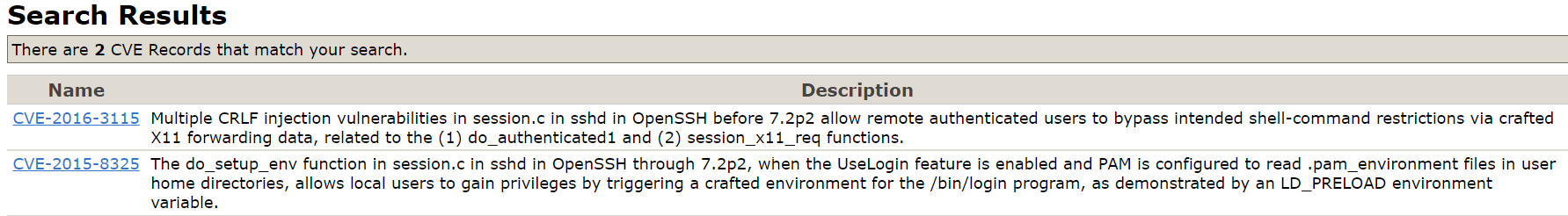

Ein Blick auf die Geschichte der Updates von „OpenSsh", nämlich Version 7.2.p.2, erfahren wir von einer offenen Schwachstelle in der laufenden Software.

Es gibt nur zwei Sicherheitslücken, aber sie ermöglichen vollen Zugriff auf Superuser-Rechte. Der Angreifer muss den Exploit lediglich per Übermittlung auf dem Server des Opfers platzieren. Dabei kann es sich um Phishing, infizierte E-Mails oder Websites handeln.

Zusammenfassung

In dieser Veröffentlichung habe ich einen Testserver auf Schwachstellen analysiert, die für ein Unternehmen sehr schädlich sein könnten.

Am Beispiel von Facebook, das über 950 Millionen Nutzer hat: Sie sollten es auf Ihrem Betriebssystem installieren, sobald ein Update veröffentlicht wird, und Sie sollten Ihre Software aktualisieren. Erhöhen Sie die Netzwerksicherheit, indem Sie Zwischengeräte hinzufügen und Ihrem LAN unterschiedliche Sicherheitsgrade hinzufügen.