Dans les grandes organisations, il existe plusieurs équipes d'administrateurs informatiques et de spécialistes du service d'assistance, dans ce cas une délégation est nécessaire. Par exemple, les spécialistes du service d'assistance ou les chefs d'équipe peuvent réinitialiser les mots de passe, les administrateurs système peuvent modifier les appartenances aux groupes et seuls les administrateurs des architectes informatiques peuvent gérer les UO. Cette séparation des tâches est vraiment utile pour les opérations et la sécurité.

Pour effectuer la délégation de contrôle, vous devez disposer des autorisations d'administrateur de domaine ou disposer d'un contrôle total sur les unités d'organisation sur lesquelles vous souhaitez déléguer le contrôle. Vous pouvez le faire de plusieurs manières : via ADUC, invite de commande et autres.

Délégation via ADUC

Afin de déléguer le contrôle via Utilisateurs et ordinateurs Active Directory (dsa.msc). Suivez ces:

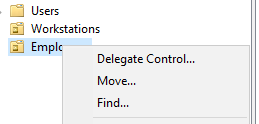

Exécutez dsa.msc. Droiteclicochez l'unité d'organisation nécessaire et sélectionnez Déléguer le contrôle...

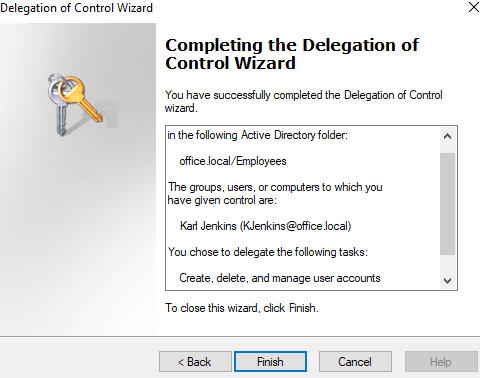

La Assistant de délégation de contrôle apparaît là où vous devez click "Suivant”. ensuite click "Ajouter...” choisissez à qui vous voulez déléguer le contrôle et click Suivant

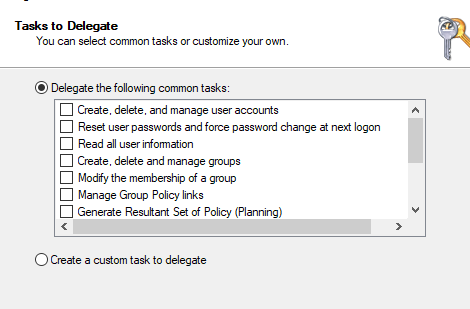

Dans la fenêtre Tâches à déléguer, sélectionnez les tâches que vous souhaitez déléguer, vous pouvez également Créer une tâche personnalisée à partir de zéro.

Cliquez Suivant et Terminer.

Les autorisations de délégation peuvent être consultées dans les propriétés de l'unité d'organisation sur le Sécurité languette.

Délégation via la ligne de commande

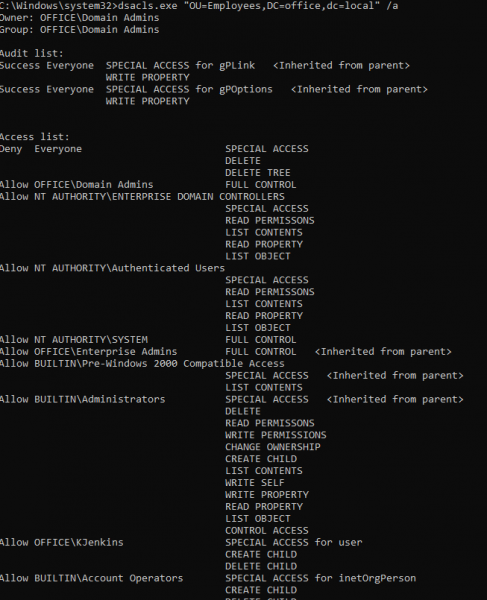

Pour la délégation des autorisations, Microsoft a développé dsacls.exe. C'est bon pour les déploiements scriptés. Il est également bon pour afficher les autorisations actuelles. Vous pouvez utiliser /a parameter pour afficher toutes les autorisations pour l'unité d'organisation, par exemple :

dsacls.exe "OU=Employees,DC=office,dc=local" /a

Ici, nous pouvons voir les autorisations KJenkins que nous avons déléguées dans notre exemple précédent.

Afin d'ajouter de nouveaux privilèges délégués pour un compte, nous devons lui attribuer des autorisations selon une certaine syntaxe. La syntaxe se compose des permissions de base et avancées, voici la liste des permissions de base :

- GR- Lecture générique

- GE - Exécution générique

- GW - Ecriture générique

- GA - Contrôle total générique

Les autorisations avancées les plus populaires :

- SD - Effacer

- DT - Supprimer un objet et tous les objets enfants

- RC - Lire les informations de sécurité

- WD - Modifier les informations de sécurité

- WO - Modifier les informations du propriétaire

- CC - Créer un objet enfant

- DC - Supprimer l'objet enfant

- RP - Lire la propriété

- WP - Écrire la propriété

Déléguons à notre utilisateur KJenkins Supprimer autorisations à l'unité d'organisation Employés :

dsacls.exe "OU=Employees,DC=office,DC=local" /G OFFICE\KJenkins:SD;Délégation via les groupes intégrés

Par défaut, il existe des groupes intégrés, tels que les opérateurs de compte et les opérateurs de serveur, qui ont des tâches administratives dans Active Directory.

Vous pouvez placer n'importe quel utilisateur dans ces groupes et obtenir des autorisations supplémentaires dans le domaine sans avoir besoin d'accorder un accès de contrôle total. Mais sachez que le groupe d'opérateurs de compte intégré fournit plus d'autorisations que ce qui est réellement nécessaire. Ils peuvent créer, modifier et supprimer tous les objets, à l'exception des membres du groupe Administrateurs du domaine, dans toutes les unités d'organisation, à l'exception de l'unité d'organisation des contrôleurs de domaine.

Meilleures pratiques pour la délégation des droits OU

- Construire une matrice de contrôle de délégation pour documenter tous les droits d'accès à votre AD

- Utilisez toujours des groupes lorsque vous déléguez des autorisations, n'utilisez pas de comptes d'utilisateurs individuels. Il vous sera plus facile et plus sûr d'accorder l'accès par délégation

- Évitez les autorisations de refus car elles ont priorité sur celles autorisées et cela peut rendre vos listes d'accès trop complexes à gérer.

- Essayez de tester les paramètres de délégation pour tout effet indésirable.